Сколько носят брекет-систему

Один из первых вопросов, которые задает пациент врачу-ортодонту на консультации, касается продолжительности ношения брекет-системы. Закономерное любопытство, т.к. несм...

Автоматизация мобильной торговли: новое поколение бизнеса

В последние годы автоматизация стала одной из ключевых тенденций в различных отраслях, и мобильная торговля не является исключением. В динамичном современном мире, где...

Почему лучше арендовать сервер на сайте 1BX.host?

Аренда сервера - услуга, которой пользуются многие владельцы интернет-магазинов. И это неудивительно, ведь хранение информации требует больших ресурсов. Покупка собств...

Slothash: простая и легальная цепочка добычи криптовалюты

Мир криптовалют за последние годы стремительно развивается, привлекая все большее внимание инвесторов и энтузиастов. Добыча криптовалюты становится все более популярно...

Какой гранит используют в РФ для изготовления памятников

В России существует множество месторождений гранита, поэтому для изготовления надгробий широко используются различные его виды. Они различаются между собой по составу,...

Как привлечь подписчиков на YouTube: способы и их особенности

YouTube является одной из наиболее востребованных платформ для обмена видеоконтентом, где каждый день миллионы пользователей смотрят видео, комментируют и ставят лайки...

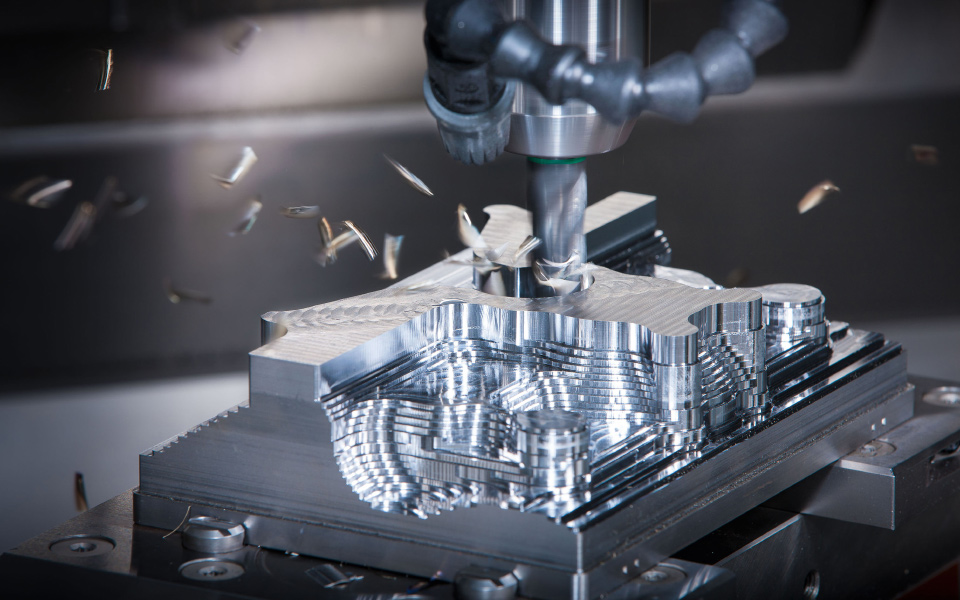

Какие металлические детали можно сделать при помощи фрезеровки?

Фрезеровка – распространенный способ изготовления разнообразных металлических деталей, позволяющий с высокой точностью воспроизводить самые сложные формы. Сегодня зака...

Особенности работы в вебкам студии

Работа в вебкам студии Москвы - это одна из самых уникальных и необычных профессий, которые появились в нашем современном мире. Это инновационная сфера, которая с кажд...

Допрос у следователя: как себя следует вести?

Любой человек может внезапно обнаружить в почтовом ящике повестку на допрос. Даже если вы уверены, что никаких противоправных поступков не совершали, не стоит расслабл...

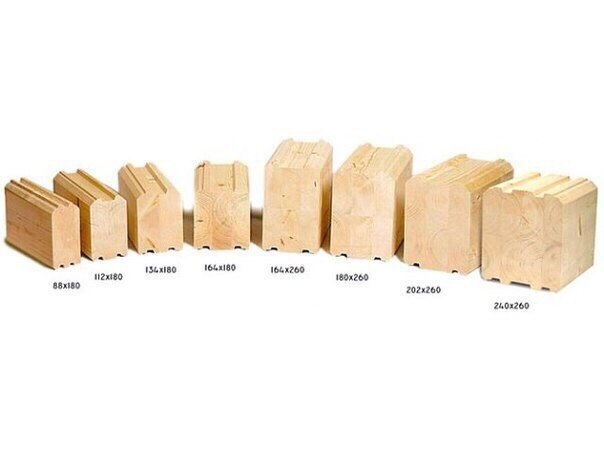

Как выбрать брус для строительства дома

Для возведения частных домов сегодня используют различные материалы. Среди них – кирпич, газобетонные блоки, СИП-панели, оцилиндрованное бревно и др. Одним из самых во...“Жуки” во всемирной паутине

Вы когда-нибудь задумывались, насколько могут быть безопасны ваши прогулки по "всемирной паутине” для ваших информационных данных? Обратим внимание на то, что чем больше человек проводит время в интернете, тем больше он переносит туда свою личную жизнь.

Можно сделать вывод, что чем больше вы доверяете свою личную информацию интернету, тем больше он знает о вас, и люди смогут завладеть этой информацией. А с помощью этой информации злоумышленники смогу повлиять на ваше психическое состояние. В этой статье рассказывается только о некоторых видах троянах, которые способны украсть личную информацию.

Главная цель троянов это проникновение в его систему и наблюдение за его действиями или сканирование файлов (паролей, ценной информации и так далее).

Выделяют два основных вида троянов.

1) Бектоды. Появляется в системы компьютера при помощи вредоносных приложений. Программа делится на 2 части, первая находится на ПК, а вторая у злоумышленника. При запуски программы у себя на ПК злоумышленник может завладеть вашей информацией.

2) Майлеры. Отличие от бектодов, они более самостоятельны и скрытны, но так же воруют информацию.